Microsoft Edge 浏览器可能允许攻击者静默安装恶意扩展

时间:2024-3-28 19:51 作者:之参博客 分类: 网络相关

Microsoft Edge Web 浏览器中现已修补的安全漏洞可能会被滥用,在用户系统上安装任意扩展并执行恶意操作。

Guardio Labs 安全研究员 Oleg Zaytsev在与 The Hacker 分享的一份新报告中表示:“这个缺陷可能允许攻击者利用最初用于营销目的的私有 API,在用户不知情的情况下秘密安装具有广泛权限的其他浏览器扩展。”消息。

该问题被追踪为CVE-2024-21388(CVSS 评分:6.5),并在 2023 年 11 月负责任地披露后,由 Microsoft 在 2024 年 1 月 25 日发布的 Edge 稳定版本 121.0.2277.83 中解决。Windows 制造商将 Zaytsev 和 Jun Kokatsu 归功于报告问题。

微软在针对该缺陷的公告中表示,“成功利用此漏洞的攻击者可以获得安装扩展程序所需的权限”,并补充说它“可能导致浏览器沙箱逃逸”。

这家科技巨头将其描述为一个权限升级缺陷,还强调,成功利用该漏洞需要攻击者“在利用该漏洞之前采取额外的行动来准备目标环境”。

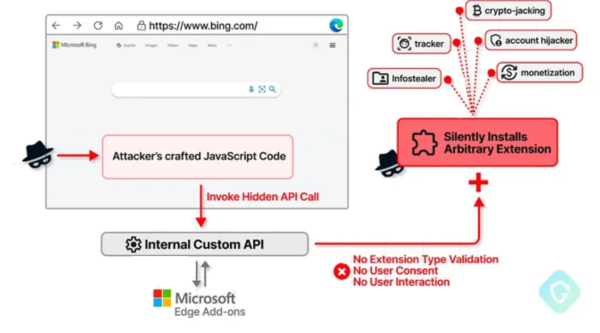

根据 Guardio 的调查结果,CVE-2024-21388 允许能够在 bing.com 或 microsoft.com 页面上运行 JavaScript 的不良行为者从 Edge Add-ons 商店安装任何扩展,无需用户同意或交互。

这是因为浏览器具有对某些私有 API 的特权访问权限,使得安装来自供应商自己的扩展市场的附加组件成为可能。

基于 Chromium 的 Edge 浏览器中的一个这样的 API 是 edgeMarketingPagePrivate,它可以从属于 Microsoft 的一组列入白名单的网站访问,包括 bing.com、microsoft.com、microsoftedgewelcome.microsoft.com 和 microsoftedgetips.microsoft.com 等。

该 API 还包含一个名为 installTheme() 的方法,顾名思义,该方法旨在通过传递唯一主题标识符(“themeId”)及其文件作为 input来从 Edge Add-ons 存储安装主题。

Guardio 发现的错误本质上是验证不足的情况,从而使攻击者能够从店面提供任何扩展标识符(而不是 themeId)并秘密安装它。

“作为额外的好处,由于此扩展安装并未完全按照最初设计的方式完成,因此不需要用户的任何交互或同意,”扎伊采夫解释道。

在利用 CVE-2024-21388 的假设攻击场景中,威胁参与者可以向附加组件存储发布看似无害的扩展,并使用它向 bing.com 或任何网站注入一段恶意 JavaScript 代码允许访问 API – 并通过使用扩展标识符调用 API 来安装他们选择的任意扩展。

换句话说,在 Edge 浏览器上执行特制扩展程序并访问 bing.com 将在未经受害者许可的情况下自动安装目标扩展程序。

Guardio 说,虽然没有证据表明该漏洞在野外被利用,但它强调了平衡用户便利性和安全性的必要性,以及浏览器自定义如何无意中破坏安全机制并引入几种新的攻击媒介。

扎伊采夫说:“攻击者相对容易诱骗用户安装看似无害的扩展程序,而没有意识到这是更复杂攻击的第一步。” “该漏洞可被利用来促进安装额外的扩展,从而可能获得金钱收益。”

标签: Edge