TAG-100:新威胁行为者利用开源工具进行大规模攻击 网络相关

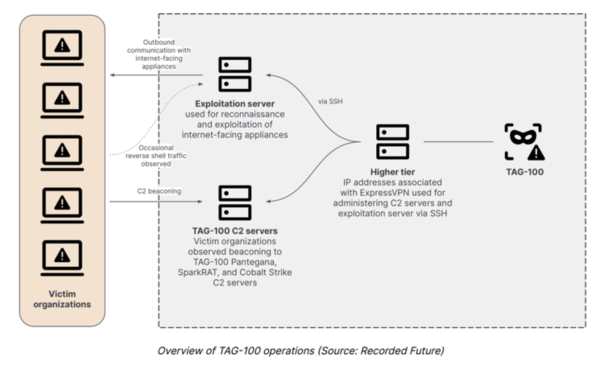

据观察,未知威胁行为者利用开源工具开展了针对全球政府和私营部门组织的疑似网络间谍活动。

Recorded Future 的 Insikt Group 正在以临时代号 TAG-100 跟踪该活动,并指出攻击者可能攻击了非洲、亚洲、北美洲、南美洲和大洋洲至少十个国家的组织,其中包括两个未具名的亚太政府间组织。

自 2024 年 2 月以来,柬埔寨、吉布提、多米尼加共和国、斐济、印度尼西亚、荷兰、台湾、英国、美国和越南的外交、政府、半导体供应链、非营利组织和宗教实体也被列入名单。

该网络安全公司表示:“TAG-100 采用开源远程访问功能,并利用各种面向互联网的设备获取初始访问权限。” “该组织使用了开源 Go 后门Pantegana和Spark RAT进行后利用。”

攻击链涉及利用影响各种面向互联网的产品的已知安全漏洞,包括 Citrix NetScaler、F5 BIG-IP、Zimbra、Microsoft Exchange Server、SonicWall、Cisco Adaptive Security Appliances (ASA)、Palo Alto Networks GlobalProtect 和 Fortinet FortiGate。

据观察,该组织还针对至少 15 个国家/地区的组织机构的互联网设备开展了广泛的侦察活动,其中包括古巴、法国、意大利、日本和马来西亚。其中还包括位于玻利维亚、法国和美国的几个古巴大使馆

该公司表示:“从 2024 年 4 月 16 日开始,TAG-100 针对教育、金融、法律、地方政府和公用事业领域的组织的 Palo Alto Networks GlobalProtect 设备进行了可能的侦察和利用活动。”

据称,此项努力与CVE-2024-3400 (CVSS 评分:10.0)的概念验证(PoC)漏洞的公开发布同时进行,CVE-2024-3400 是一个影响 Palo Alto Networks GlobalProtect 防火墙的严重远程代码执行漏洞。

成功进行初始访问后,将在受感染主机上部署 Pantegana、Spark RAT 和 Cobalt Strike Beacon。

研究结果表明,PoC 漏洞可以与开源程序相结合,从而策划攻击,有效降低不太熟练的威胁行为者的进入门槛。此外,此类伎俩还能让对手的归因工作变得复杂,并逃避检测。

Recorded Future 表示:“广泛瞄准面向互联网的设备尤其具有吸引力,因为它可以通过通常具有有限可视性、日志记录功能和对传统安全解决方案的支持的产品在目标网络中提供立足点,从而降低利用后检测的风险。”

热门开源 Git 服务 Gogs 披露未修补的严重缺陷 网络相关

Gogs开源自托管 Git 服务中披露了四个未修补的安全漏洞,其中包括三个严重漏洞,这些漏洞可能使经过身份验证的攻击者能够破坏易受攻击的实例、窃取或擦除源代码,甚至植入后门。

SonarSource 研究人员 Thomas Chauchefoin 和 Paul Gerste 指出,这些漏洞如下:

CVE-2024-39930(CVSS 评分:9.9)——内置 SSH 服务器中的参数注入

CVE-2024-39931(CVSS 评分:9.9)——删除内部文件

CVE-2024-39932(CVSS 评分:9.9)——变更预览期间的参数注入

CVE-2024-39933(CVSS 评分:7.7)——标记新版本时进行参数注入

成功利用前三个缺陷可能允许攻击者在 Gogs 服务器上执行任意命令,而第四个缺陷则允许攻击者读取任意文件,例如源代码和配置机密。

换句话说,通过滥用这些问题,威胁行为者可以读取实例上的源代码,修改任何代码,删除所有代码,瞄准可从 Gogs 服务器访问的内部主机,并冒充其他用户并获得更多权限。

也就是说,所有四个漏洞都要求攻击者经过身份验证。此外,触发 CVE-2024-39930 需要启用内置 SSH 服务器、使用 env 二进制文件的版本,并且威胁行为者拥有有效的 SSH 私钥。

研究人员表示:“如果 Gogs 实例启用了注册功能,攻击者只需创建一个帐户并注册他们的 SSH 密钥即可。否则,他们就必须入侵另一个帐户或窃取用户的 SSH 私钥。”

在 Windows 上运行的 Gogs 实例不会被利用,Docker 镜像也是如此。但是,在 Debian 和 Ubuntu 上运行的 Gogs 实例容易受到攻击,因为 env 二进制文件支持“--split-string”选项。

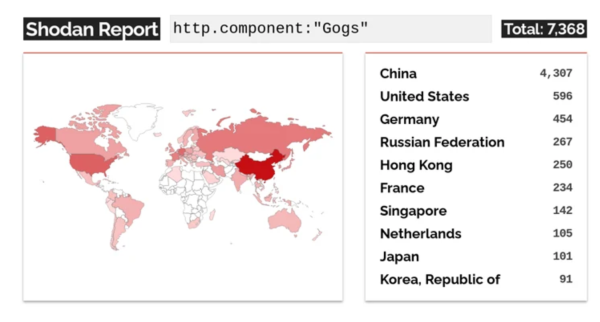

根据 Shodan 上的数据,大约有 7,300 个 Gogs 实例可通过互联网公开访问,其中近 60%位于中国,其次是美国、德国、俄罗斯和香港。

目前尚不清楚有多少暴露的服务器存在上述漏洞。SonarSource 表示,他们无法得知这些问题是否正在被利用。

这家瑞士网络安全公司还指出,该项目维护人员在 2023 年 4 月 28 日接受其初步报告后“没有实施修复并停止了沟通”。

在没有更新的情况下,建议用户禁用内置 SSH 服务器,关闭用户注册以防止大规模利用,并考虑切换到 Gitea。SonarSource 还发布了一个用户可以应用的补丁,但指出它尚未经过广泛测试。

云安全公司 Aqua 发现,访问令牌和密码等敏感信息一旦被硬编码,即使从基于 Git 的源代码管理 (SCM) 系统中删除后,仍可能永久暴露。

该问题被称为幻影秘密,其根源在于它们无法通过任何常规扫描方法发现 - 其中大多数使用“git clone”命令查找秘密 - 并且某些秘密只能通过“git clone --mirror”或 SCM 平台的缓存视图访问,突显了此类扫描工具可能错过的盲点。

安全研究人员 Yakir Kadkoda 和 Ilay Goldman表示: “提交内容仍可通过 SCM 上的‘缓存视图’进行访问。从本质上讲,SCM 会永久保存提交内容。”

“这意味着,即使从存储库的克隆和镜像版本中删除了包含提交的秘密,如果有人知道提交哈希,仍然可以访问它。他们可以通过 SCM 平台的 GUI 检索提交内容并访问泄露的秘密。”