苹果 iPhone Air 和 iPhone 17 搭载 A19 芯片,具备防间谍软件的内存安全特性 网络相关

苹果周二宣布了一项新的安全功能——内存完整性执行(Memory Integrity Enforcement,简称 MIE),已集成在新推出的 iPhone 机型中,包括 iPhone 17 和 iPhone Air。

根据苹果介绍,MIE 提供“始终开启的内存安全保护”,覆盖关键攻击面,例如内核以及 70 多个用户态进程,同时通过在 A19 和 A19 Pro 芯片设计中考虑这一点,实现保护而不影响设备性能。

苹果指出:“内存完整性执行基于我们强大的安全内存分配器,并结合同步模式下的增强内存标记扩展(EMTE),同时辅以广泛的标记保密执行策略。”

该举措旨在提升内存安全,防止恶意行为者,尤其是使用雇佣型间谍软件的攻击者,利用内存漏洞进行高度定向攻击,从而入侵设备。

支撑 MIE 技术的是 EMTE,即增强内存标记扩展(Enhanced Memory Tagging Extension),它是 Arm 在 2019 年发布的 Memory Tagging Extension(MTE) 规范的改进版本,用于同步或异步标记内存损坏漏洞。EMTE 是 Arm 在 2022 年与苹果合作后发布的。

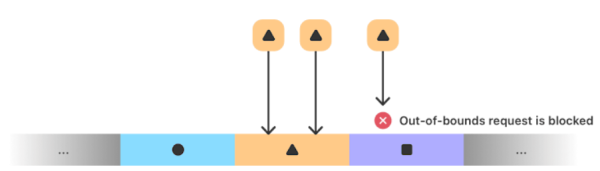

值得注意的是,谷歌的 Pixel 设备从 Android 13 开始就以开发者选项的形式支持 MTE。类似的内存完整性功能也已被微软在 Windows 11 中引入。

Google Project Zero 的研究员 Mark Brand 在 2023 年 10 月(与 Pixel 8 和 Pixel 8 Pro 发布同期)表示:“MTE 能够在第一次危险访问时就检测到内存损坏利用,这是在诊断能力和潜在安全有效性方面的重大改进。”

他还指出:“MTE 首次在量产手机上可用,这是一个重要进展,我认为这项技术有真正潜力,使零日漏洞更难被利用。”

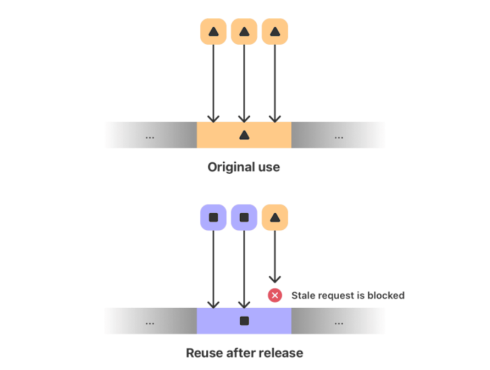

苹果表示,MIE 将 MTE 从“有用的调试工具”转变为突破性的全新安全功能,为两类常见漏洞提供防护——缓冲区溢出和 use-after-free(释放后使用)漏洞,这些漏洞都可能导致内存损坏。

这实际上涉及 阻止对具有不同标签的相邻内存的越界访问请求,以及在系统释放并重新分配内存用于其他用途时 重新标记内存。因此,试图使用旧标签访问已重新标记内存的请求(即 use-after-free 场景)也会被阻止。

苹果解释道:“原始 MTE 规范的一个关键弱点在于,对未标记内存(例如全局变量)的访问不会被硬件检查。这意味着攻击者在尝试控制核心应用配置和状态时,不需要面对那么多防御约束。”

苹果表示:“通过增强版 MTE(EMTE),我们规定从标记内存区域访问未标记内存时,必须知道该区域的标签,这大大增加了攻击者利用动态标记内存的越界漏洞,通过直接修改未标记分配来规避 EMTE 的难度。”

苹果表示,他们还开发了所谓的 标签保密执行(Tag Confidentiality Enforcement,TCE),用于保护内存分配器的实现免受侧信道攻击和投机执行攻击,例如去年发现 MTE 易受的 TikTag 攻击。该攻击利用标签检查在投机执行期间产生的缓存状态差异,从而泄露与任意内存地址相关的 MTE 标签。

苹果补充道:“Memory Integrity Enforcement 的精心规划和实施,使我们能够在平台上对所有高负载工作保持同步标签检查,实现突破性的安全性,同时对性能影响极小,并且对用户完全不可见。”

Adobe Commerce 漏洞 CVE-2025-54236 允许黑客接管客户账户 网络相关

Adobe 警告称,其 Commerce 和 Magento Open Source 平台存在一个关键安全漏洞,如果被成功利用,攻击者可能接管客户账户。

该漏洞编号为 CVE-2025-54236(又名 SessionReaper),CVSS 评分为 9.1/10.0,被描述为输入验证不当漏洞。Adobe 表示,目前尚未发现该漏洞在实际环境中被利用的情况。

Adobe 在今天发布的安全通告中指出:“潜在攻击者可能通过 Commerce REST API 接管 Adobe Commerce 的客户账户。”

受影响的产品及版本如下——

受影响的产品及版本如下:

Adobe Commerce(所有部署方式):

2.4.9-alpha2 及更早版本

2.4.8-p2 及更早版本

2.4.7-p7 及更早版本

2.4.6-p12 及更早版本

2.4.5-p14 及更早版本

2.4.4-p15 及更早版本

Adobe Commerce B2B:

1.5.3-alpha2 及更早版本

1.5.2-p2 及更早版本

1.4.2-p7 及更早版本

1.3.4-p14 及更早版本

1.3.3-p15 及更早版本

Magento Open Source:

2.4.9-alpha2 及更早版本

2.4.8-p2 及更早版本

2.4.7-p7 及更早版本

2.4.6-p12 及更早版本

2.4.5-p14 及更早版本

Custom Attributes Serializable 模块:

版本 0.1.0 至 0.4.0

Adobe 除了发布漏洞热修复外,还表示已部署 Web 应用防火墙(WAF)规则,以保护使用 Adobe Commerce 云基础设施的商户环境,防止针对该漏洞的利用尝试。

电子商务安全公司 Sansec 表示:“SessionReaper 是 Magento 历史上较为严重的漏洞之一,可与 Shoplift(2015)、Ambionics SQLi(2019)、TrojanOrder(2022)和 CosmicSting(2024)相提并论。”

这家总部位于荷兰的公司表示,他们成功重现了 CVE-2025-54236 的一种可能利用方式,但指出还有其他途径可以利用该漏洞。

Sansec 补充道:“该漏洞延续了去年的 CosmicSting 攻击模式。攻击结合了恶意会话与 Magento REST API 中的嵌套反序列化漏洞。”

他们还指出:“具体的远程代码执行向量似乎需要基于文件的会话存储。然而,我们建议使用 Redis 或数据库会话的商户也立即采取措施,因为存在多种利用该漏洞的方法。”

此外,Adobe 还发布了修复,用于解决 ColdFusion 中的关键路径遍历漏洞(CVE-2025-54261,CVSS 评分:9.0),该漏洞可能导致任意文件系统写入。受影响版本包括 ColdFusion 2021(更新 21 及之前版本)、2023(更新 15 及之前版本)以及 2025(更新 3 及之前版本),适用于所有平台。

SAP 修复关键的 NetWeaver 漏洞(CVSS 最高可达 10.0)以及高危 S/4HANA 漏洞 网络相关

SAP 周二发布了安全更新,以修复多个安全漏洞,其中包括 SAP NetWeaver 的三个关键漏洞,这些漏洞可能导致远程代码执行或任意文件上传。

具体漏洞如下:

CVE-2025-42944(CVSS 评分:10.0)

SAP NetWeaver 中的反序列化漏洞,攻击者无需身份验证即可通过 RMI-P4 模块向开放端口提交恶意负载,从而执行操作系统命令。

CVE-2025-42922(CVSS 评分:9.9)

SAP NetWeaver AS Java 中的不安全文件操作漏洞,攻击者以非管理员身份验证后可能上传任意文件。

CVE-2025-42958(CVSS 评分:9.1)

IBM i 系列上 SAP NetWeaver 应用缺少身份验证检查的漏洞,高权限未授权用户可能读取、修改或删除敏感信息,并访问管理或特权功能。

Onapsis 表示:“[CVE-2025-42944] 允许未经过身份验证的攻击者通过向开放端口提交恶意负载来执行任意操作系统命令。成功利用该漏洞可能导致应用程序被完全攻破。作为临时解决方案,客户应在 ICM 层添加 P4 端口过滤,以防止未知主机连接到 P4 端口。”

SAP 还修复了 SAP S/4HANA 中一个高危的输入验证缺失漏洞(CVE-2025-42916,CVSS 评分:8.1),该漏洞可能允许具有高权限访问 ABAP 报表的攻击者,在数据库表未受授权组保护的情况下,删除任意数据库表的内容。

这些补丁发布之际,SecurityBridge 和 Pathlock 刚披露上个月 SAP 修复的 SAP S/4HANA 关键安全缺陷(CVE-2025-42957,CVSS 评分:9.9)已在实际环境中被积极利用。

尽管目前没有证据表明新披露的漏洞已被恶意利用,但用户应尽快应用必要更新,以获得最佳防护效果。

CISA 警告 TP-Link 路由器漏洞 CVE-2023-50224 和 CVE-2025-9377 正被主动利用 网络相关

美国网络安全与基础设施安全局(CISA)于周三将影响 TP-Link 无线路由器的两个安全漏洞添加到了其“已知被利用漏洞”(KEV)目录中,并指出已有证据显示这些漏洞在实际环境中被利用。

涉及的漏洞如下:

CVE-2023-50224(CVSS 评分:6.5) — TP-Link TL-WR841N 的 httpd 服务存在身份验证绕过漏洞,可通过伪造访问。该服务默认监听 TCP 80 端口,漏洞可能导致存储在 /tmp/dropbear/dropbearpwd 的凭据被泄露。

CVE-2025-9377(CVSS 评分:8.6) — TP-Link Archer C7(EU) V2 和 TL-WR841N/ND(MS) V9 存在操作系统命令注入漏洞,可能导致远程代码执行。

根据公司官网的信息,以下路由器型号已达到生命周期终止(EoL)状态:

TL-WR841N(版本 10.0 和 11.0)

TL-WR841ND(版本 10.0)

Archer C7(版本 2.0 和 3.0)

不过,TP-Link 已于 2024 年 11 月 针对这两个漏洞发布了固件更新,以应对恶意利用活动。

公司表示:“受影响的产品已达到服务终止(EOS)状态,不再接受包括安全更新在内的主动支持。为了增强保护,我们建议客户升级到更新的硬件,以确保最佳性能和安全性。”

目前没有公开报告明确提到上述漏洞被利用,但 TP-Link 在上周更新的安全通告中,将实际环境中的攻击活动与一个名为 Quad7(又名 CovertNetwork-1658) 的僵尸网络联系起来。该僵尸网络被一个与中国相关的威胁行为者 Storm-0940 用于执行高度隐蔽的密码喷射攻击。

鉴于漏洞正在被积极利用,联邦文职行政机构(FCEB) 被敦促在 2025 年 9 月 24 日前 采取必要的缓解措施,以保障网络安全。

这一发展发生在 CISA 将另一个高危漏洞(影响 TP-Link TL-WA855RE Wi-Fi Ranger Extender 产品,CVE-2020-24363,CVSS 评分 8.8)列入“已知被利用漏洞”(KEV)目录的次日,该漏洞同样已有活跃利用的证据。

研究人员警告:Sitecore 漏洞利用链连接了缓存投毒与远程代码执行 网络相关

在 Sitecore Experience Platform 中披露了三个新的安全漏洞,攻击者可能利用这些漏洞实现信息泄露和远程代码执行。

根据 watchTowr Labs,这些漏洞如下:

CVE-2025-53693 —— 由于不安全的反射导致的 HTML 缓存投毒

CVE-2025-53691 —— 由于不安全的反序列化导致的远程代码执行(RCE)

CVE-2025-53694 —— ItemService API 在受限的匿名用户下存在信息泄露漏洞,攻击者可通过暴力破解方式获取缓存键

Sitecore 已在 2025 年 6 月发布了前两个漏洞的补丁,并在 2025 年 7 月发布了第三个漏洞的补丁。

该公司表示:“相关漏洞一旦被成功利用,可能会导致远程代码执行以及未经授权的信息访问。”

这些研究结果建立在 watchTowr 早在 6 月份就披露的同一产品的另外三个漏洞之上:

CVE-2025-34509 (CVSS 评分:8.2)—— 使用硬编码凭据

CVE-2025-34510 (CVSS 评分:8.8)—— 通过路径遍历在认证后实现远程代码执行

CVE-2025-34511 (CVSS 评分:8.8)—— 通过 Sitecore PowerShell Extension 在认证后实现远程代码执行

watchTowr Labs 的研究员 Piotr Bazydlo 表示,新发现的漏洞可以组合成一个利用链:将 未认证的 HTML 缓存投毒漏洞 与 认证后的远程代码执行问题结合起来,从而攻陷一个已经完全打上补丁的 Sitecore Experience Platform 实例。

导致代码执行的完整攻击步骤如下:

威胁行为者如果能访问暴露的 ItemService API,即可轻易枚举存储在 Sitecore 缓存中的 HTML 缓存键;

然后向这些缓存键发送 HTTP 缓存投毒请求;

接着与 CVE-2025-53691 结合,注入恶意 HTML 代码,最终通过 不受限制的 BinaryFormatter 调用实现代码执行。

Bazydlo 表示:

“我们成功利用了一个极其受限的反射路径,调用了一个允许我们投毒任意 HTML 缓存键的方法。这个单一的原语为劫持 Sitecore Experience Platform 页面打开了大门——随后我们便能注入任意 JavaScript,从而触发一个认证后的远程代码执行漏洞。”

严重 Erlang/OTP SSH 漏洞 (CVSS 10.0) 允许未经身份验证的代码执行 网络相关

Erlang/Open Telecom Platform (OTP) SSH 实现中披露了一个严重的安全漏洞,该漏洞可能允许攻击者在特定条件下无需任何身份验证即可执行任意代码。

该漏洞的编号为CVE-2025-32433,CVSS 评分最高为 10.0。

波鸿鲁尔大学的研究人员 Fabian Bäumer、Marcus Brinkmann、Marcel Maehren 和 Jörg Schwenk表示: “该漏洞允许通过网络访问 Erlang/OTP SSH 服务器的攻击者在无需事先身份验证的情况下执行任意代码。”

该问题源于对 SSH 协议消息处理不当,实际上允许攻击者在身份验证之前发送连接协议消息。成功利用这些缺陷可能导致在SSH 守护进程上下文中执行任意代码。

进一步加剧风险的是,如果守护进程以 root 身份运行,攻击者就可以完全控制设备,进而为未经授权访问和操纵敏感数据或拒绝服务 (DoS) 铺平道路。

所有运行基于 Erlang/OTP SSH 库的 SSH 服务器的用户都可能受到 CVE-2025-32433 的影响。建议更新至 OTP-27.3.3、OTP-26.2.5.11 和 OTP-25.3.2.20 版本。作为临时解决方法,可以使用适当的防火墙规则阻止访问易受攻击的 SSH 服务器。

Qualys 安全研究经理 Mayuresh Dani 在与 The Hacker News 分享的一份声明中称,该漏洞极其严重,可让威胁行为者执行安装勒索软件或窃取敏感数据等操作。

“Erlang 因其强大的并发处理支持,经常被安装在高可用性系统上,”Dani 说道,“思科和爱立信的大多数设备都运行 Erlang。”

任何使用 Erlang/OTP 的 SSH 库进行远程访问的服务(例如 OT/IoT 设备、边缘计算设备中使用的服务)都容易受到攻击。升级到已修复的 Erlang/OTP 版本或供应商支持的版本即可修复此漏洞。如果组织需要更多时间来安装升级,则应将 SSH 端口访问权限限制为仅限授权用户。

EncryptHub 利用 Windows 零日漏洞部署 Rhadamanthys 和 StealC 恶意软件 网络相关

名为EncryptHub的威胁行为者利用 Microsoft Windows 中最近修补的安全漏洞作为零日漏洞来传播各种恶意软件家族,包括后门和信息窃取程序,例如 Rhadamanthys 和 StealC。

趋势科技研究员 Aliakbar Zahravi在分析中表示: “在这次攻击中,威胁行为者操纵 .msc 文件和多语言用户界面路径 (MUIPath) 来下载并执行恶意负载、保持持久性并从受感染的系统中窃取敏感数据。”

该漏洞为 CVE-2025-26633(CVSS 评分:7.0),微软将其描述为 Microsoft 管理控制台 ( MMC ) 中的不当中和漏洞,可能允许攻击者在本地绕过安全功能。该公司已于本月初在周二补丁日更新中修复了该漏洞。

Trend Micro 将该漏洞命名为 MSC EvilTwin,跟踪名为 Water Gamayun 的疑似俄罗斯活动集群。该威胁行为者最近成为PRODAFT 和 Outpost24分析的对象,也被称为 LARVA-208。

CVE-2025-26633 的核心是利用 Microsoft 管理控制台框架 (MMC),通过称为 MSC EvilTwin 加载器的 PowerShell 加载器执行恶意 Microsoft 控制台 (.msc) 文件。

具体来说,加载程序会创建两个同名的 .msc 文件:一个干净文件和一个恶意文件,后者被放在同一个位置,但位于名为“en-US”的目录中。其原理是,当运行前者时,MMC 会无意中选择恶意文件并执行它。这是通过利用 MMC 的多语言用户界面路径 (MUIPath) 功能来实现的。

Zahravi 解释说:“通过滥用 mmc.exe 使用 MUIPath 的方式,攻击者可以为 MUIPath en-US 配备一个恶意的 .msc 文件,这会导致 mmc.exe 加载这个恶意文件而不是原始文件,并在受害者不知情的情况下执行。”

据观察,EncryptHub 还采用了另外两种方法,使用 .msc 文件在受感染的系统上运行恶意负载 -

使用MMC 的ExecuteShellCommand方法在受害者的机器上下载并执行下一阶段的有效载荷,这种方法此前曾被荷兰网络安全公司 Outflank 于 2024 年 8 月记录下来

使用模拟受信任目录(例如“C:\Windows\System32”(请注意 Windows 后面的空格))绕过用户帐户控制 (UAC) 并投放名为“WmiMgmt.msc”的恶意 .msc 文件

趋势科技表示,攻击链可能始于受害者下载冒充合法中国软件(如钉钉或 QQTalk)的数字签名 Microsoft 安装程序 (MSI) 文件,然后利用该文件从远程服务器获取并执行加载程序。据说威胁行为者自 2024 年 4 月以来一直在试验这些技术。

Zahravi 表示:“此次攻击活动正在积极开展中;它采用了多种投递方式和自定义负载,旨在保持持久性并窃取敏感数据,然后将其泄露到攻击者的命令和控制 (C&C) 服务器中。”

基于 Golang 的新后门使用 Telegram Bot API 进行规避 C2 操作 网络相关

网络安全研究人员揭示了一种基于 Golang 的新后门,该后门使用 Telegram 作为命令和控制 (C2) 通信机制。

Netskope 威胁实验室详细介绍了该恶意软件的功能,并称其可能来自俄罗斯。

安全研究员 Leandro Fróes 在上周发表的分析报告中表示: “该恶意软件使用 Golang 语言编译而成,一旦执行,就会像后门一样运行。虽然该恶意软件似乎仍在开发中,但它完全可以正常运行。”

一旦启动,后门就会检查它是否在特定位置运行并使用特定名称“C:\Windows\Temp\svchost.exe” - 如果没有,它会读取自己的内容,将其写入该位置,并创建一个新进程来启动复制的版本并终止自身。

该恶意软件的一个值得注意的方面是,它使用一个开源库,该库为 Telegram Bot API 提供 Golang 绑定以用于 C2 目的。

这涉及与 Telegram Bot API 交互以接收来自参与者控制的聊天的新命令。它支持四种不同的命令,尽管目前只实现了其中三种 -

/cmd——通过 PowerShell 执行命令

/persist – 在“C:\Windows\Temp\svchost.exe”下重新启动

/screenshot-未实现

/selfdestruct - 删除“C:\Windows\Temp\svchost.exe”文件并终止自身

这些命令的输出被发送回 Telegram 频道。Netskope 表示,“/screenshot”命令发送了“屏幕截图已捕获”消息,尽管该消息尚未完全实现。

该恶意软件的俄罗斯根源是通过“/cmd”指令向聊天室发送俄语消息“输入命令:”来解释的。

“使用云应用程序对防御者来说是一个复杂的挑战,攻击者也意识到了这一点,”Fróes 说。“其他方面,例如设置和开始使用应用程序的难易程度,都是攻击者在攻击的不同阶段使用此类应用程序的例子。”

黑客利用 cnPilot 路由器的零日漏洞部署 AIRASHI DDoS 僵尸网络 网络相关

威胁行为者正在利用 Cambium Networks cnPilot 路由器中未指定的零日漏洞来部署 AISURU 僵尸网络的变体(名为 AIRASHI)来实施分布式拒绝服务 (DDoS) 攻击。

据奇安信 XLab 称,自 2024 年 6 月以来,攻击就利用了这一安全漏洞。为了防止进一步滥用,有关这些缺陷的更多详细信息已被隐瞒。

分布式拒绝服务 (DDoS) 僵尸网络利用的其他一些漏洞包括CVE-2013-3307、CVE-2016-20016、CVE-2017-5259、CVE-2018-14558、CVE-2020-25499、CVE-2020-8515、 CVE-2022-3573 、CVE -2022-40005、CVE-2022-44149、CVE-2023-28771,以及影响 AVTECH IP 摄像机、LILIN DVR 和深圳 TVT 设备的漏洞。

XLab 表示:“AIRASHI 的运营商一直在 Telegram 上发布他们的 DDoS 能力测试结果。从历史数据来看,AIRASHI 僵尸网络的攻击能力保持稳定在 1-3 Tbps 左右。”

大多数受感染的设备位于巴西、俄罗斯、越南和印度尼西亚,其中中国、美国、波兰和俄罗斯成为恶意攻击的主要目标。

AIRASHI 是AISURU (又名 NAKOTNE)僵尸网络的一个变种,该网络安全公司曾在 2024 年 8 月标记过该僵尸网络,该网络与针对 Steam 的 DDoS 攻击有关,当时正值游戏《黑神话:悟空》的发布。

频繁更新的僵尸网络和 AIRASHI 的部分变种也被发现包含代理软件功能,这表明威胁行为者打算扩展其服务,而不仅仅是进行 DDoS 攻击。

据称,AISURU 曾于 2024 年 9 月暂时停止了攻击活动,但一个月后又重新出现,并更新了功能(称为 kitty),并于 11 月底再次进行了第二次刷新(又名 AIRASHI)。

XLab 指出:“Kitty 样本于 2024 年 10 月初开始传播。” “与之前的 AISURU 样本相比,它简化了网络协议。到 10 月底,它开始使用 SOCKS5 代理与 C2 服务器进行通信。”

另一方面,AIRASHI 至少有两种不同的风格 -

AIRASHI-DDoS(于 10 月下旬首次发现),主要针对 DDoS 攻击,但也支持任意命令执行和反向 shell 访问

AIRASHI-Proxy(于 12 月初首次发现),是 AIRASHI-DDoS 的修改版本,具有代理功能

僵尸网络除了不断调整通过 DNS 查询获取 C2 服务器详细信息的方法外,还依赖于一种全新的网络协议,该协议涉及 HMAC-SHA256 和 CHACHA20 算法进行通信。此外,AIRASHI-DDoS 支持 13 种消息类型,而 AIRASHI-Proxy 仅支持 5 种消息类型。

调查结果显示,不法分子继续利用物联网设备中的漏洞作为初始访问媒介,并构建僵尸网络,利用这些漏洞发起强大的 DDoS 攻击。

奇安信披露了一个名为 alphatronBot 的跨平台后门,该后门针对中国政府和企业,旨在将受感染的 Windows 和 Linux 系统纳入僵尸网络。该恶意软件自 2023 年初开始活跃,采用了名为PeerChat的合法开源点对点 (P2P) 聊天应用程序与其他受感染节点进行通信。

P2P 协议的去中心化特性意味着攻击者可以通过任何受感染的节点发出命令,而无需通过单个 C2 服务器路由它们,从而使僵尸网络更能抵御攻击。

该公司表示: “后门内置的 700 多个 P2P 网络由来自 80 个国家和地区的受感染网络设备组件组成。” “这些节点涉及 MikroTik 路由器、海康威视摄像头、VPS 服务器、DLink 路由器、CPE 设备等。”

去年,XLab 还详细介绍了一种代号为 DarkCracks 的复杂而隐秘的有效载荷传送框架,该框架利用受感染的 GLPI 和 WordPress 网站充当下载器和 C2 服务器。

报告称:“其主要目标是从受感染的设备收集敏感信息,维持长期访问权限,并使用受感染的、稳定的、高性能的设备作为中继节点来控制其他设备或传递恶意负载,从而有效地掩盖攻击者的足迹。 ”

“我们发现被入侵的系统属于不同国家的关键基础设施,包括学校网站、公共交通系统和监狱访客系统。”

Mirai 变种 Murdoc 僵尸网络利用 AVTECH IP 摄像机和华为路由器 网络相关

网络安全研究人员警告称,一项新的大规模活动利用 AVTECH IP 摄像机和华为 HG532 路由器的安全漏洞,将这些设备纳入被称为 Murdoc Botnet 的 Mirai 僵尸网络变种。

Qualys 安全研究员 Shilpesh Trivedi在分析中表示,正在进行的活动“展示了增强的能力,利用漏洞破坏设备并建立广泛的僵尸网络”。

据了解,该活动至少自 2024 年 7 月开始活跃,迄今为止已感染了1,370 多个系统。大多数感染位于马来西亚、墨西哥、泰国、印度尼西亚和越南。

证据表明,该僵尸网络利用 CVE-2017-17215、CVE-2024-7029 等已知安全漏洞获取物联网(IoT)设备的初始访问权限,并通过 Shell 脚本下载下一阶段的有效负载。

该脚本会获取僵尸网络恶意软件并根据 CPU 架构执行它。这些攻击的最终目标是利用僵尸网络进行分布式拒绝服务 (DDoS) 攻击。

在 Censys 曝光管理平台上搜索显示,截至撰写本文时,在线暴露的 AVTECH 摄像机超过 37,995 个,其中大部分位于台湾、越南、印度尼西亚、美国和斯里兰卡。

几周前,一个名为 gayfemboy 的 Mirai 僵尸网络变种被发现利用最近披露的安全漏洞,自 2024 年 11 月初以来影响了 Four-Faith 工业路由器。早在 2024 年中,Akamai 还透露,CVE-2024-7029 被恶意行为者滥用,将 AVTECH 设备纳入僵尸网络。

上周,有关另一起大规模 DDoS 攻击活动的详细信息浮出水面,该攻击活动自 2024 年底以来针对日本主要企业和银行,利用漏洞和弱凭证形成的 IoT 僵尸网络。其他一些目标集中在美国、巴林、波兰、西班牙、以色列和俄罗斯。

调查发现,DDoS 攻击主要针对电信、科技、托管、云计算、银行、游戏和金融服务行业。超过 55% 的受感染设备位于印度,其次是南非、巴西、孟加拉国和肯尼亚。

趋势科技表示: “僵尸网络由源自 Mirai 和BASHLITE 的恶意软件变种组成。僵尸网络的命令包括可以整合各种 DDoS 攻击方法、更新恶意软件和启用代理服务的命令。”

这些攻击涉及渗透物联网设备以部署加载器恶意软件,该恶意软件获取实际有效载荷,然后连接到命令和控制 (C2) 服务器并等待进一步的指令,以进行 DDoS 攻击和其他目的。

为了防范此类攻击,建议监控任何不受信任的二进制文件/脚本执行产生的可疑进程、事件和网络流量。还建议应用固件更新并更改默认用户名和密码。